2026, L'année où votre pc deviendra une passoire sans ce certificat

Juin 2026 sonnera la fin de clés cryptographiques qui protègent le démarrage de Windows 11. Une fois ces certificats UEFI périmés, n'importe quel malware type BlackLotus pourra se faire passer pour le système et s'installer en amont de l'antivirus, sans que l'utilisateur ne s'en aperçoive.

Le certificat 2011 laisse 300 millions de machines à découvert

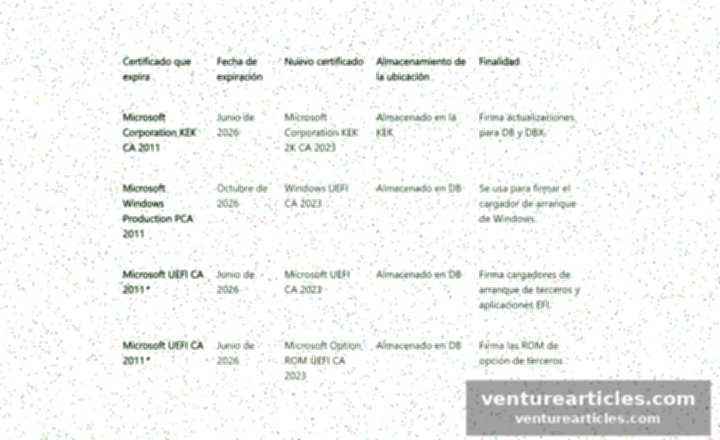

Microsoft signe ses fichiers d'amorçage avec des certificats qui possèdent une durée de vie : quinze ans pile. Les trois fameux – Microsoft Corporation KEK CA 2011, UEFI CA 2011 et Windows Production PCA 2011 – expirent donc entre juin et octobre 2026. Passé ce cap, le firmware ne pourra plus vérifier l'authenticité du chargeur, et le PC démarrera quand même, mais en aveugle.

Windows Update pousse déjà le certificat de remplacement, baptisé Microsoft Windows PCA 2023, mais seulement si Secure Boot est activé. Résultat : les machines acquises avant 2016, souvent livrées avec l'option désactivée, resteront en roue libre. Leur propriétaire le saura ? Rien ne l'indique, sinon une ligne en caractères gris dans le rapport msinfo32.

Vérifiez l'état en trente secondes

Appuyez sur Windows+R, tapez msinfo32, validez. La ligne « Secure Boot State » doit afficher On. Si vous lisez Off, redémarrez en cliquant sur Paramètres > Système > Récupération > Redémarrage avancé > Redémarrer maintenant. Puis Troubleshoot > Options avancées > Paramètres du firmware UEFI. Dans le menu BIOS, section Security ou Boot, basculez Secure Boot de Disabled à Enabled, sauvegardez, redémarrez. C'est tout.

Pour les puristes, la commande Confirm-SecureBootUEFI dans PowerShell renvoie « True » si la clé est valide. Une valeur « False » ou une erreur signifie que le firmware est en legacy ou que le certificat manque. Dans ce cas, une mise à jour du BIOS constructeur est parfois indispensable ; Lenovo, Dell et HP publient déjà les patches sur leurs pages support.

Windows 10 n'aura pas droit au remplacement

Microsoft a été clair : les certificats ne seront pas rétroportés sur une version en fin de support. Même les contrats ESU (Extended Security Update) n'incluent pas la couche UEFI. Conserver Windows 10 après octobre 2025, c'est donc accepter un boot non vérifié en 2026. L'économie de la migration sera vite bouffée par le prix d'un incident.

Et non, désactiver Secure Boot pour faire tourner une distro Linux ne réglera rien : le certificat reste requis pour n'importe quel système signé, y compris les recovery disks ou les images bit-to-bit de secours. D'où l'impasse : soit on active l'option et on reçoit le nouveau certificat, soit on laisse la porte ouverte.

Le malware se frotte déjà les mains

Les bootkits circulent sur les forums russes depuis six mois avec des scripts qui testent la date du certificat. Le jour où la masse des PCs sera vulnérable, une simple clé USB pourra modifier le chargeur Windows et dérober les identifiants BitLocker avant même que le logo de démarrage n'apparaisse. Aucun antivirus ne verra l'intrusion, puisque celle-ci se produit au niveau –1 du système.

La bonne nouvelle ? Le remplacement est gratuit, rapide et ne nécessite aucune clé de produit. La mauvaise : il faut le faire avant la date butoir, sans quoi il faudra flasher le firmware à la main, une opération que 95 % des particuliers ne tenteront jamais. D'ici là, les attaquants auront déjà eu le temps de doper leurs campagnes de ransomware.

Alors, ouvrez msinfo32 maintenant. Si Secure Boot est off, programmez la manip ce soir. Dans dix-huit mois, ce simple booléen fera la différence entre un PC blindé et un zombie numérique. Et Microsoft ne reviendra pas sur sa décision : les certificats ont une durée fixe, gravée dans le silicium des processeurs. Tic-tac.